Scopri la nuova truffa Pix. Scopri come proteggerti dai criminali.

Un sofisticato schema di frode finanziaria che utilizza Pix, un sistema di pagamento istantaneo, ha attirato l'attenzione delle forze dell'ordine. Oltre alle tradizionali forme di appropriazione indebita attraverso rapine e furti di cellulari, i cittadini stanno ora ricorrendo a dispositivi di backup per aumentare la sicurezza, poiché i criminali si concentrano sul furto e sul prelievo a distanza di denaro dalle vittime.

La scorsa settimana, la Polizia Civile ha arrestato cinque sospettati appartenenti a una banda specializzata nell'hacking di dispositivi mobili e, sulla base delle informazioni ottenute, hanno utilizzato i propri dispositivi per effettuare trasferimenti di denaro illegali tramite Pix. Secondo il Dipartimento di Investigazioni Criminali dello Stato (Deic) della Polizia Civile di San Paolo, l'operazione non si è limitata all'area metropolitana di San Paolo, ma ha interessato anche località di Caldas Novas (GO), Palmas (TO) e Brasilia (DF). L'azione è stata condotta con il supporto delle forze di sicurezza locali.

Blocco del sistema telefonico

Sono stati eseguiti sei mandati d'arresto e 11 mandati di perquisizione e sequestro. L'agente Pablo França, capo della Divisione Investigativa Generale (DIG) e del Gruppo Operazioni Speciali (GOE) del Deic di Presidente Prudente, nella Grande San Paolo, ha sottolineato che l'aspetto più sorprendente del progetto è l'attrazione esercitata sui dipendenti degli operatori telefonici. "È possibile hackerare le password, ma riuscire a bloccare il sistema telefonico della vittima è senza precedenti", ha affermato.

Ha sottolineato che, nonostante ciò, il successo del colpo di Stato è dipeso dalla negligenza delle vittime, che in un modo o nell'altro hanno reso possibile l'attacco.

Come viene realizzata la truffa?

Il delegato ha spiegato che i crimini della banda si sono verificati nelle seguenti fasi. In primo luogo, gli obiettivi sono stati selezionati in base a dati trapelati storia creditizia, con l'obiettivo di identificare potenziali vittime redditizie. Il gruppo invia quindi "spyware" per cercare di infiltrarsi nei dispositivi delle persone, utilizzando link o file dannosi. Quando le vittime cadono in questa trappola, i criminali ottengono l'accesso alle loro informazioni bancarie. A questo punto, i dipendenti degli operatori terzi intervengono configurando un nuovo chip in base ai dati ottenuti dal dispositivo attaccato. Ogni chip ha un identificatore univoco, simile al telaio di un'auto. Da quel momento in poi, la vittima perde il segnale sul proprio telefono, ma raramente sospetta di essere presa di mira da una frode. Dopotutto, se contatta l'operatore, riceverà informazioni sul funzionamento del chip.

In altre parole, se la banca invia un messaggio di avviso relativo a transazioni sospette, come spesso accade, il truffatore stesso lo riceve. "In questo modo, hanno aggirato il sistema di sicurezza", ha concluso il capo della polizia. Tra i sospettati coinvolti in questo schema ci sono un hacker, responsabile dello sviluppo di un programma per inviare trappole virtuali alle vittime, e almeno due dipendenti di aziende di telecomunicazioni esterne, che hanno accettato di copiare il chip della vittima. Uno di loro non è ancora stato arrestato.

Come evitare di essere truffati?

La Federazione Brasiliana delle Banche (Febraban) ha affermato che nelle truffe con accesso remoto, spesso il truffatore invia un link o contatta la vittima fingendosi un falso impiegato di banca.

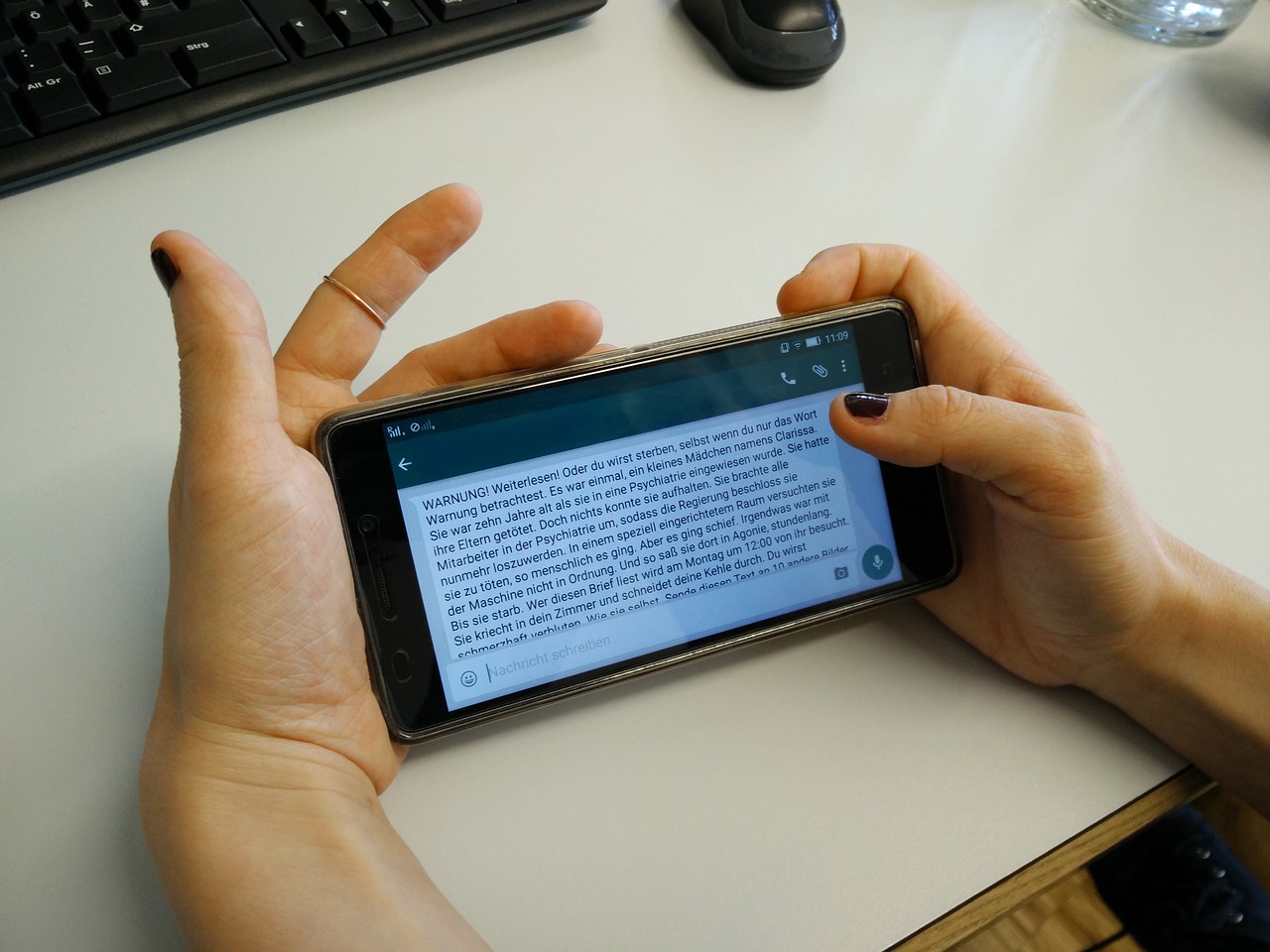

Pertanto, se i clienti installano l'applicazione richiesta, i criminali avranno accesso a tutti i dati presenti sul telefono cellulare. Secondo l'organizzazione, i criminali sono riusciti a commettere la frode perché hanno trovato password di accesso bancarie scritte su quaderni, email, messaggi WhatsApp o altre posizioni sui telefoni cellulari.

Detto questo, alcune misure che potrebbero essere utili per evitare di essere una vittima in un colpo solo sono:

- Non cliccare su link provenienti da fonti sospette, soprattutto se relativi a istituti finanziari. Secondo Febraban, la banca non chiama mai i clienti né invia loro un link che chiede loro di installare alcun tipo di applicazione sul loro cellulare.

- Se si clicca per errore su un link contenente questo contenuto, è consigliabile spegnere il cellulare e contattare la banca tramite i canali ufficiali per verificare eventuali irregolarità nel conto. Idealmente, questo contatto dovrebbe essere effettuato da un altro dispositivo.

- Non salvare mai password personali o numeri di carte di credito riservati su app mobili come Blocco Note o WhatsApp. Questo comportamento può facilitare l'hacking dei cellulari da parte dei criminali.

- Applica l'autenticazione a due fattori per le applicazioni più sensibili. Questo comportamento può rendere hackerabile anche un telefono.